- 3

- 이니스프리

- 조회 수 1196

| 출처 | https://www.ahnlab.com/kr/site/securityi...ontent=738 |

|---|

안랩에서 퍼왔습니다.

새로운 유형의 랜섬웨어인데 program files 폴더까지 암호화시킨다고 하니 주의해야 될 것 같습니다.

______________________________________________________________

거의 모든 포맷의 파일을 암호화하는 신종 랜섬웨어가 발견됐다. 이번에 발견된 랜섬웨어는 암호화 대상 및 수행 방식, 금전 요구 방식 등에서 기존 랜섬웨어와 차이를 보인다. 특히 내부의 하드코딩된 값을 이용해 암호화를 수행할 수 있기 때문에 인터넷이 연결되지 않은 시스템에 대해서도 각별한 주의가 필요하다.

안랩 시큐리티대응센터(AhnLab Security Emergency response Center, 이하 ASEC)은 지난 9월 9일 신종 랜섬웨어를 확인, 11일에 ASEC 블로그를 통해 상세한 내용을 공개했다. ASEC에 따르면, 이 신종 랜섬웨어는 사용자가 특정 웹사이트에 접속만 해도 감염되는 드라이브-바이-다운로드(Drive-by-Download) 방식으로 유포된 것으로 보이며, 파일을 암호화한 후 확장자명을 .SAVEfiles로 변경한다.

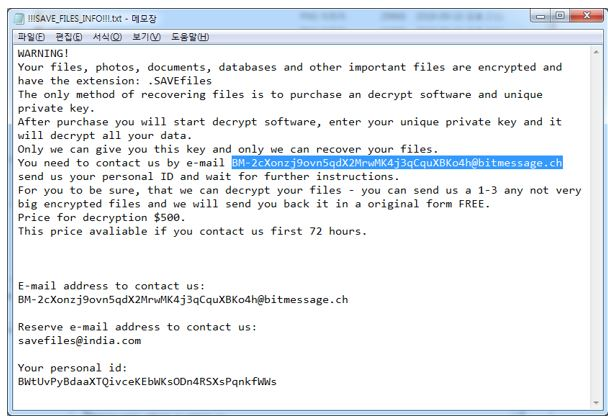

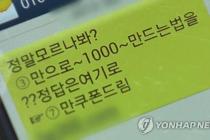

[그림 1] 신종 랜섬웨어의 랜섬 노트

암호화 대상 및 암호화 수행 방식 등 신종 랜섬웨어의 특징을 요약하면 다음과 같다.

1. 암호화 대상 확대

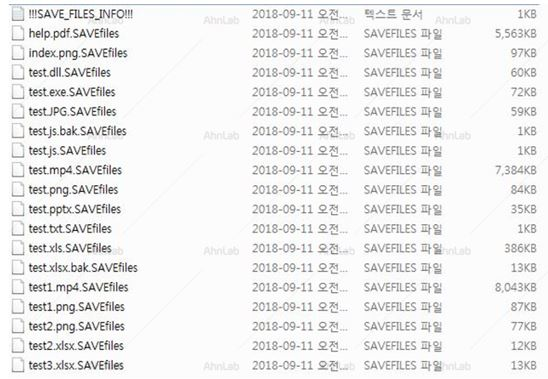

이 신종 랜섬웨어가 실행되면 일부 경로를 제외하고 거의 모든 경로의 폴더에 존재하는 파일을 암호화한다. 또한 .exe, .dll 등을 포함해 거의 모든 포맷의 파일을 암호화하고, 파일의 확장자명을 .SAVEfiles로 변경한다.

대부분의 랜섬웨어는 PC의 Program Files 경로는 암호화 대상에서 예외로 처리하는 반면, 이번에 발견된 랜섬웨어는 해당 폴더도 암호화 대상으로 포함하고 있다. 따라서 PC에 설치된 주요 프로그램들도 암호화되며 정상적으로 이용할 수 없게 된다.

[그림 2] 암호화 후 변경된 파일 확장자명

2. 암호화 수행을 위한 키/퍼스널 ID

이번에 발견된 신종 랜섬웨어는 대부분의 랜섬웨어와 마찬가지로 C&C 서버를 통해 공격자와 연결, 암호화 수행 시 필요한 키(key)와 퍼스널ID(Personal ID)를 수신한다. 그러나 내부에 하드코딩된 값을 갖고 있어 인터넷 연결이 되지 않은 환경에서도 암호화 진행이 가능하다. 암호화 후 ‘!!!SAVE_FILES_INFO!!!.txt’라는 파일명의 랜섬노트를 생성한다.

3. 금전 요구 방식

이번에 발견된 랜섬웨어는 대부분의 랜섬웨어와 달리 공격자와의 통신을 위해 URL이 아닌 이메일 주소를 제시하고 있다. 즉, 피해자는 암호화된 파일을 복구하기 위해 이메일을 이용해 공격자에게 연락해야 하는 구조다. 또한, 복구 비용으로 비트코인 등 암호화폐(가상화폐)를 요구하는 기존 랜섬웨어와 달리 실제 통화로 500달러를 요구하고 있다([그림 1] 참고).

.SAVEfiles라는 확장자명으로 파일을 암호화하는 신종 랜섬웨어에 관한 보다 자세한 내용은 ASEC 블로그에서 확인할 수 있다.

한편, 안랩은 이번 신종 랜섬웨어에 대해 자사 제품을 통해 아래와 같은 진단명으로 탐지하고 있다.

<안랩 진단명>

Trojan/Win32.Savefiles.C2701916 (2018.09.10.03)

Malware/MDP.Ransom.M1171

V3를 사용 중인 고객이라면 V3의 엔진 버전을 최신 상태로 유지했을 경우, 이 신종 랜섬웨어의 피해를 예방할 수 있다. 또한 드라이브-바이-다운로드 등의 방식을 이용한 랜섬웨어의 피해를 예방하기 위해서는 운영체제(OS) 및 주요 소프트웨어의 최신 보안 패치를 적용하는 것이 필요하다.

![“고객님 정말 죄송합니다!” 아샷추가 뭐길래…[식탐]](/files/thumbnails/679/079/001/75x50.crop.jpg?t=1719151984)

![“고객님 정말 죄송합니다!” 아샷추가 뭐길래…[식탐]](/files/thumbnails/679/079/001/210x140.crop.jpg?t=1719151984)

![[1보] ECB, 기준금리 0.25%p 인하…연 4.25%](/files/thumbnails/921/064/001/75x50.crop.jpg?t=1717677992)

![[1보] ECB, 기준금리 0.25%p 인하…연 4.25%](/files/thumbnails/921/064/001/210x140.crop.jpg?t=1717677992)